Datensicherung

Datensicherung ({{#invoke:Vorlage:lang|full|CODE=en|SCRIPTING=Latn|SERVICE=englisch}} [{{#invoke:TemplatePar|check |all= 1= |opt= 2= Tondatei= |template=Vorlage:IPA |errNS= 0 |cat=Wikipedia:Vorlagenfehler/Vorlage:IPA |format=@@@ }}]) bezeichnet den Vorgang zum Sichern von Daten mit der Absicht, diese im Falle eines Datenverlustes wiederherzustellen. Die Datensicherung ist eine elementare Maßnahme zur Datensicherheit.

Die auf einem Speichermedium redundant gesicherten Daten werden als Sicherungskopie oder als Back-up (nach dem engl. {{#invoke:Vorlage:lang|flat}}) bezeichnet, die entweder online oder offline angelegt werden kann.[1] Die Wiederherstellung der Originaldaten aus einer Sicherungskopie bezeichnet man wiederum als Datenwiederherstellung, Datenrücksicherung oder (englisch) {{#invoke:Vorlage:lang|flat}}.

Umsetzung

Die Aufbewahrung von Datensicherungen sollte in einer sicheren Umgebung erfolgen, die örtlich entfernt von der EDV-Anlage ist. Das Herstellen der Datensicherung kann zusätzlich auf einem anderen Medium für Datenspeicherung erfolgen, um typische technische Risiken zu mindern.

- Für Privatpersonen bieten sich externe Festplatten mit FireWire, eSATA oder USB-Anschluss an. Diese lassen sich unkompliziert an das zu sichernde System anschließen, wieder von diesem trennen und ermöglichen so eine externe Aufbewahrung. Auch netzwerkbasierter Speicher (NAS) und Wechselplatten sind einfach anzuschließen und zu entfernen, wodurch schnelle Sicherungen möglich sind.

- Bei NAS-Systemen besteht in der Regel zusätzlich die Möglichkeit, einen RAID-Verbund aus mehreren Festplatten anzulegen, mit dem auch bei technischem Versagen einer einzelnen Platte die Daten noch verfügbar bleiben.

- Für kleinere Unternehmen eignen sich z. B. Bankschließfächer zur Aufbewahrung von Datenträgern. Allerdings kann in der Regel nicht zu jeder Zeit darauf zugegriffen werden, da der Zugang zu den Datenträgern nur während der Öffnungszeiten der Bank möglich ist. Eine Alternative dazu stellt die Online-Datensicherung dar, auch häufig als Cloud bezeichnet: Diese Form der Datensicherung erfolgt außer Haus, meist in einem Rechenzentrum, und es kann jederzeit darauf zugegriffen werden. Hierbei ist darauf zu achten, dass der Datentransfer in gesicherter Art und Weise erfolgt. Auch der externe Dienstleister sollte die Inhalte nicht lesen können.

- Für größere Unternehmen können sich speziell gesicherte Safes oder Räumlichkeiten (sog. Zellen) zur feuersicheren Unterbringung der Tape-Library lohnen. Viele Versicherungen verlangen dabei eine Lagerung in unterschiedlichen Brandabschnitten. Auch können die gesicherten Daten auf mehrere Standorte oder Rechenzentren verteilt werden.

Dokumentation

Bei der Datensicherung ist es sehr wichtig, eine gute Dokumentation zu führen, da von ihr der Erfolg und die Geschwindigkeit der Datensicherung sowie der Wiederherstellung abhängen können.

Die Dokumentation sollte umfassen:

- Ablauf der Datensicherung

- Aufbau der Archivierung

- zu treffende (Sofort-)Maßnahmen

- Kompetenzen (der Mitarbeiter und Dienstleister)

- Prioritäten für besonders zeitkritische Daten und Systeme

Für eine bessere Übersichtlichkeit kann die Dokumentation für Sicherung und Wiederherstellung jeweils getrennt in einem Sicherungs- bzw. Wiederherstellungsplan festgelegt werden.[2]

Sicherungsarten

Je nach Veränderungsintensität der zu sichernden Daten können beim konkreten Sicherungsvorgang verschiedene Sicherungsarten eingesetzt werden. Einzelne Sicherungsvorgänge können in Volldatensicherung, differenzielle und inkrementelle Sicherung unterschieden werden. Differenzielle und inkrementelle Sicherung setzen mindestens eine erfolgte Volldatensicherung voraus. Bei der normalen Datensicherung werden bestimmte Dateien und/oder Verzeichnisse (Ordner) ausgewählt, deren Inhalt gesichert werden soll. Es besteht auch die Möglichkeit, nur bestimmte Dateiformate zu sichern. Daneben lassen sich auch ganze Datenträger oder Datenträger-Partitionen als Abbild sichern. In allen Fällen ist es möglich, auch lediglich Teile aus einem vollständigen Sicherungssatz wiederherzustellen.

Es wird unterschieden in:

Komplett-/Vollsicherung

Die Komplett- oder Vollsicherung wird in Programmen auch als „Normale Sicherung“ bezeichnet. Hierbei werden die jeweils zu sichernden Daten (ein komplettes Laufwerk, eine Partition, bestimmte Verzeichnisse und/oder bestimmte Dateien, bestimmte Dateiformate) vollständig auf das Sicherungsmedium übertragen und als gesichert markiert.

Die Vollsicherung ist technisch sehr einfach, da Daten lediglich kopiert werden. Durch die vollständige Kopie der Daten hat die Vollsicherung einen sehr hohen Speicherbedarf und die Sicherung selbst ist bei großen Datenmengen sehr zeitintensiv. Oft wird die Sicherung deshalb parallelisiert, wodurch allerdings die Arbeitsgeschwindigkeit reduziert wird.[3]

Für manche Dateisystemen kann ein lesbarer Snapshot der zu sichernden Daten erstellt werden. Während die Sicherung des Snapshots im Hintergrund durchgeführt wird, können bereits Änderungen an den Daten vorgenommen werden, welche dann über Copy-On-Write gespeichert werden.[4] Das Dateisystem kann auch während der Dauer des Backups genutzt werden und die Sicherung ist konsistent.

Speicherabbildsicherung

Bei der Speicherabbild-Sicherung (englisch {{#invoke:Vorlage:lang|flat}}) kann der komplette Datenträger (meist die Festplatte, aber auch USB-Massenspeicher, optische Medien oder bei einigen Programmen auch Datenträger im Netzwerk) oder eine Partition durch ein 1-zu-1-Abbild gesichert werden. So können beispielsweise nicht nur die Nutzdaten, sondern das gesamte Dateisystem, inklusive Betriebssystem und Benutzereinstellungen, gespeichert werden. Der Vorteil dieser Sicherung besteht darin, dass bei einem Totalausfall des Rechners das Speicherabbild auf den Datenträger zurückgeschrieben und dadurch der Zustand des jeweiligen Datenträgers zum Sicherungszeitpunkt vollständig wiederhergestellt werden kann.

Bei einer derartigen Wiederherstellung wird entweder das gesamte Dateisystem in seiner Originalstruktur wiederhergestellt (in diesem Fall ist kein Dateisystemtreiber erforderlich, sondern lediglich ein Gerätetreiber für den Datenträgerzugriff), oder ein besonderer Treiber liest regulär das Dateisystem und extrahiert nur die gewünschten Verzeichnisse und Dateien aus der Sicherung, um diese als normale Verzeichnisse und Dateien in das aktuelle Dateisystem zu integrieren bzw. die aktuellen mit den älteren gesicherten Dateien zu überschreiben (siehe auch „Inkrementelle Sicherung“). Seit einigen Jahren sind Programme auf dem Markt, die solche Sicherungen inkrementell anlegen können.

Differenzielle Sicherung

Bei der sogenannten differenziellen Sicherung werden alle Dateien gespeichert, die seit der letzten Komplettsicherung geändert wurden oder neu hinzugekommen sind. Es wird auf der letzten Komplettsicherung aufgesetzt, wobei gegenüber einer neuen Vollsicherung Speicherplatz und Zeit gespart werden kann. Differenzielle Sicherungsstände hängen lediglich von der letzten Komplettsicherung ab und sind unabhängig von anderen differenziellen Sicherungsständen. Nicht mehr benötigte Sicherungsstände können unabhängig voneinander gelöscht werden.

Bei sehr großen Dateien, die sich häufig ändern (virtuelle Maschinen, Datenbanken, Postfach-Dateien mancher E-Mail-Programme) ist die differenzielle Sicherung nachteilig, da bei kleinsten Änderungen jedes Mal die gesamte Datei gesichert wird.

Inkrementelle Sicherung

Bei der inkrementellen Sicherung werden die Dateien oder Teile von Dateien gespeichert, die seit der letzten inkrementellen Sicherung oder (im Falle der ersten inkrementellen Sicherung) seit der letzten Komplettsicherung geändert oder hinzugefügt wurden. Es wird immer auf der letzten inkrementellen Sicherung aufgesetzt. Bei einer Wiederherstellung müssen die Daten aus mehreren Sicherungen zusammengetragen werden. Dafür muss gewährleistet sein, dass die vollständige Kette aller Sicherungen bis zur letzten Vollsicherung in der korrekten Abfolge fehlerfrei nachvollziehbar ist. Dies wird z. B. durch Datumsstempel oder Prüfsummen erreicht.

Inkremente der Datensicherung können auf zwei Weisen gespeichert werden:

- Üblich sind die forward deltas. Die (ältere) Vollsicherung dient als Fundament und wird nicht verändert, während darauf die Inkremente aufgebaut werden. Der aktuelle Datenbestand kann nur unter Berücksichtigung von Inkrementen wiederhergestellt werden. Beispiele: duplicity.

- Eine inkrementelle Sicherung mit reverse deltas kehrt dieses Prinzip um. Bei jeder Sicherung werden geänderte Daten in der Vollsicherung und die vorherigen alten Daten in einem Inkrement gespeichert. Auf die Vollsicherung kann jederzeit problemlos zugegriffen werden, während eine ältere Version einer Datei nur durch Berücksichtigung der Inkremente wiederhergestellt werden kann. Beispiel: rdiff-backup.

Die inkrementelle Sicherung hat einen sehr geringen Speicherbedarf, das Verfahren eignet sich daher für die Datensicherung in Netzwerken oder in der Cloud. Andererseits sind prinzipbedingt alle Inkremente miteinander verkettet, weshalb es nur mit großem Rechenaufwand möglich ist, ein Inkrement zwischen zwei anderen Inkrementen zu entfernen, etwa um Speicherplatz zu sparen oder private Daten zu löschen.

Erkennung veränderter Dateien

Zur Unterscheidung von veränderten Dateien und bereits gesicherten, unveränderten Dateien setzen manche Dateisysteme spezielle Dateiattribute ein, die bei einer Veränderung automatisch vom System gesetzt werden und bei einer Voll- oder inkrementellen Sicherung vom Sicherungsprogramm wieder gelöscht werden (z. B. das Archivbit bei FAT und NTFS). Stehen solche Attribute nicht zur Verfügung, muss die Backup-Software über die Dateien Buch führen, etwa durch den Abgleich des Datei-Datums, der Dateigröße oder den Einsatz von Prüfsummen wie SHA-1. Beispielsweise verwendet tar[5] bloße Zeitstempel, rdiff-backup Zeitstempel und Dateigrößen, und duplicity zusätzlich SHA-1.

Problematik bei verschlüsselten Daten

Das Backup von verschlüsselten Dateien ist in zweierlei Hinsicht problematisch: Wird der Inhalt der Datei nur geringfügig verändert, verfügt der Angreifer dank verschiedener Backups über verschiedene Versionen der verschlüsselten Datei. Die Annahme, dass von Inkrement zu Inkrement der Klartext der Datei nur geringfügig verändert wurde und die deutliche Mehrheit des Klartextes identisch bleibt, kann für die Kryptoanalyse nützlich sein.

Einige Verschlüsselungstools (wie TrueCrypt) speichern das Änderungs-Datum nicht ab und verändern die Größe der verschlüsselten Datei nicht (Containerdatei mit fixer Größe, oder Padding, um die Datei auf die gewünschte Fixgröße aufzufüllen). Dies hat vor allem den Zweck, dem Angreifer die Suche nach den geheimen Inhalten zu erschweren. Dies hat aber zur Folge, dass die Backup-Software die veränderte Datei nicht erkennen kann. Dies führt dann zu einem anderen Problem: Von verschlüsselten Daten werden unter Umständen keine Backups erstellt, solange die Backup-Software nicht mit Prüfsummen arbeitet.

Backupstrategien

3-2-1 Backup-Regel

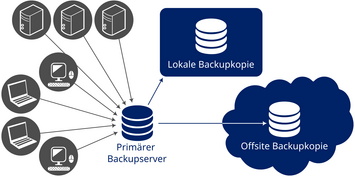

Die 3-2-1 Backup-Regel[6] ist eine Strategie um sich gegen Datenverlust durch den Ausfall von Backupsystemen abzusichern. Dabei stehen die einzelnen Zahlen für die folgenden Punkte:

3: Die zu sichernden Daten sollten in dreifacher Ausführung gespeichert werden.

2: Es sollten zwei verschiedene Medientypen (Festplatten, Magnetband, DVD, Cloud, …) zum Speichern der Daten verwendet werden.

1: Eine der Kopien sollte an einem anderen Standort (offsite) liegen.

First in, first out (FIFO)

FIFO ist die einfachste Strategie. Sobald die Speichermedien – oder der Speicherplatz eines Mediums – zur Neige geht, wird die älteste Vollsicherung gelöscht, beziehungsweise auch alle inkrementellen oder differenziellen Backups, die auf der ältesten Vollsicherung beruhen.

Großvater-Vater-Sohn

Auch als Generationenprinzip bekannt, ist „Großvater-Vater-Sohn“ eine der häufigsten Strategien für die Erstellung von Backups.

Das „Sohn“-Backup als häufigstes wird jeden Werktag erstellt, jene des „Vaters“ am Ende der Woche, und jene des „Großvaters“ am Ende des Monats. Verwendet man Vollsicherungen – und pro Vollsicherung ein Speichermedium – benötigt man vier Medien für die Wochentage (am letzten Werktag wird nämlich die wöchentliche Sicherung durchgeführt), und fünf[7] Speichermedien für das am Freitag stattfindende Backup. Hinzu kommen beliebig viele Speichermedien, um die vergangenen Monate abzudecken.

Auf macOS verwendet Time Machine eine ähnliche Strategie auf einem einzelnen Speichermedium: Für die letzten 24 Stunden werden stündliche Backups vorgehalten, für den letzten Monat tägliche Backups, und schließlich wird das jeweils älteste monatliche Backup erst gelöscht, wenn der Speicherplatz ausgeht. Da jeweils das älteste Backup eine Vollsicherung darstellt, müssen vor dem Löschvorgang die Daten in das zweitälteste Backup transferiert werden.

Türme von Hanoi

Um einen guten Kompromiss bei der Anzahl der vorgehaltenen Datensicherungen und der zur Verfügung zu stellenden Hardware zu erreichen, benutzt man auch die Sicherungsart „Türme von Hanoi“. Diese Sicherungsstrategie basiert auf dem gleichnamigen Knobelspiel. Jedes verwendete Sicherungsmedium entspricht einer Scheibe der Türme und bei jeder Bewegung der Scheibe wird ein Backup auf das entsprechende Medium gespielt. Somit wird das erste Medium jeden zweiten Tag benutzt (1, 3, 5, 7, 9, …), das zweite jeden vierten (2, 6, 10, …) und das dritte jeden achten (4, 12, 20, …).[8]

Mit n Medien kann man somit 2 n-1 Tage auskommen, bis das letzte Medium überschrieben wird. Somit hat man bei drei Medien noch Backups von vor vier Tagen, am fünften Tag wird das Backup C überschrieben. Bei vier Medien hat man acht Tage bis am neunten Tag Medium D überschrieben wird und bei fünf Medien hat man 16 Tage, bis am 17. Tag das Medium E überschrieben wird usw. Dateien können jeweils, abhängig von der Menge der Medien, von vor 1, 2, 4, 8, 16, …, 2 n-1 Tagen wiederhergestellt werden.[9] Mathematisch betrachtet wird das zu verwendende Medium durch die Anzahl der Nullen auf der rechten Seite der Binärdarstellung der Tage seit Beginn des Backups bestimmt.

Die folgenden Tabellen zeigen, welche Medien an welchen Tagen verwendet werden, bei verschiedener Anzahl an Medien. Dabei muss beachtet werden, dass bei dieser Methode das erste Backup bereits nach zwei Tagen überschrieben wird. Dies kann aber umgangen werden, indem man am Ende des Zyklus (in den Tabellen rot markiert) anfängt.

| Tag des Zyklus | ||||||||

|---|---|---|---|---|---|---|---|---|

| 01 | 02 | 03 | 04 | 05 | 06 | 07 | 08 | |

| Medium | A | A | A | A | ||||

| B | B | |||||||

| C | C | |||||||

| Tag des Zyklus | ||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| 01 | 02 | 03 | 04 | 05 | 06 | 07 | 08 | 09 | 10 | 11 | 12 | 13 | 14 | 15 | 16 | |

| Medium | A | A | A | A | A | A | A | A | ||||||||

| B | B | B | B | |||||||||||||

| C | C | |||||||||||||||

| D | D | |||||||||||||||

| Tag des Zyklus | ||||||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| 01 | 02 | 03 | 04 | 05 | 06 | 07 | 08 | 09 | 10 | 11 | 12 | 13 | 14 | 15 | 16 | 17 | 18 | 19 | 20 | 21 | 22 | 23 | 24 | 25 | 26 | 27 | 28 | 29 | 30 | 31 | 32 | |

| Medium | A | A | A | A | A | A | A | A | A | A | A | A | A | A | A | A | ||||||||||||||||

| B | B | B | B | B | B | B | B | |||||||||||||||||||||||||

| C | C | C | C | |||||||||||||||||||||||||||||

| D | D | |||||||||||||||||||||||||||||||

| E | E | |||||||||||||||||||||||||||||||

Sonderfall Privatnutzer

Für Privatanwender hängt die Art der sinnvollsten Datensicherung stark von der zur Verfügung stehenden Hardware, dem vorhandenen Fachwissen und nicht zuletzt von der persönlichen Einstellung zu den zu sichernden Daten und deren Sicherung ab. Mit ausreichendem Engagement lassen sich schon mit einfachen Mitteln Datensicherungen erstellen und die Sicherheit auf industrielles Niveau ausbauen.

Auf dem Softwaremarkt stehen sowohl kommerzielle wie auch kostenlose sowie freie Programme zur Verfügung. Zu den bekanntesten kommerziellen Angeboten gehören die Programme True Image der Firma Acronis, ShadowProtect der Firma StorageCraft, DriveImage XML von runtime software und Carbon Copy Cloner für Mac OS X der Firma Bombich Software. Im Freeware-Bereich können Cobian oder Areca als Beispiele genannt werden, aber auch simple Tools wie robocopy bzw. SyncToy von Microsoft. Für unixoide Betriebssysteme wie etwa Linux besteht eine große Vielfalt von freien Backup-Programmen, die sehr unterschiedliche Anwender und Bedürfnisse ansprechen. Beispiele sind duplicity, rsnapshot, rdiff-backup, Synchronisationsprogramme wie rsync und unison und schließlich Archivierungsprogramme wie tar. Ab Mac OS X Leopard (10.5) ist mit Time Machine eine automatisierte Datensicherungslösung für Sicherheitskopien auf externe Festplatten (USB/FireWire oder Netzwerklaufwerke) in das Betriebssystem integriert.

Beispiel

Sinnvoll ist eine Sicherung auf einer separaten Festplatte. Eine externe Festplatte kann nach der Datensicherung getrennt vom Computer an einem sicheren Ort aufbewahrt werden. Bei einer internen Festplatte ist wenigstens darauf zu achten, dass eventuelle Viren und Schadprogramme während des regulären Betriebs keinen Schreibzugriff auf das Sicherungsmedium haben. Festplatten mit sehr großem Speichervermögen werden immer preiswerter. Auch auf einem USB-Speicherstick oder auf DVD/DVD-RW sind Sicherungen praktikabel. Brenner in Notebooks und Desktop-PCs gehören seit Langem zur üblichen Grundausstattung und die Leermedien sind günstig. Die einfachste Möglichkeit, ohne Software und mit nur wenig Hintergrundwissen eine solide Sicherungskopie zu erstellen, ist die Anlage von mindestens zwei Sicherungen im regelmäßigen Abstand auf physisch unabhängigen Datenträgern. So kann das Großvater-Vater-Sohn-Prinzip nachgebildet werden. Mit drei oder mehr Medien lässt sich dieses Prinzip dahingehend ausbauen, kleinschrittige Änderungen rückgängig machen zu können oder weiter zurückliegende Versionen vorzuhalten. Mit anderen Medien lässt sich die Geschwindigkeit und Kapazität steigern.

Sind die Daten auf der ursprünglichen Festplatte entsprechend sortiert, kann die Sicherung aktueller oder besonders wichtiger Daten in kürzeren Zeitabständen erfolgen (z. B. täglich) als die der übrigen Bestände.

Geschichte

Als in den 1980er Jahren noch im Wesentlichen auf Disketten gearbeitet wurde, konnten diese recht einfach kopiert werden. Die aufkommenden Festplatten wuchsen allerdings so schnell in ihrer Kapazität, dass eine Sicherung auf Dutzenden Disketten bald nicht mehr praktikabel war. Als reine Sicherungsmedien kamen auch bei Privatpersonen und vor allem bei Firmen einfache Bandlaufwerke auf, die über den Diskettencontroller oder professioneller über SCSI angeschlossen wurden.

In den 1990er Jahren versuchte Iomega, die Zip-Disketten mit – für damalige Verhältnisse – vergleichsweise hohen Kapazitäten von 100, später bis zu 750 Megabyte im Bereich Datensicherungslösungen zu positionieren. Ab Ende der 1990er Jahre wurden als sehr beliebte Sicherungsmedien auch beschreibbare CDs und später DVDs verwendet, die andere Lösungen im Privatsektor praktisch vollständig verdrängten.

Magnetbänder haben heute im privaten Bereich eine überaus niedrige Verbreitung und sind den Festplatten an Geschwindigkeit und vor allem bei den Kosten pro Speicherplatz manchmal unterlegen. Im Energieverbrauch sowie in der Haltbarkeit sind sie jedoch überlegen, was sie im Firmeneinsatz noch bestehen lässt. Festplatten bieten mittlerweile mit großen Kapazitäten und relativ stabilen Gerätepreisen eine attraktive Alternative zu Wechselmedien. Auch Flash-Speicher haben praktikable Kapazitäten erreicht und können sich als Sicherungsmedien eignen.

Medientypen der Datensicherung

Im Jahr 2005 wurden die meisten Datensicherungen von festplattenbasierten Produktionssystemen auf Magnetband großer Kapazität (z. B. Digital Linear Tape, Linear Tape Open), Festplatte oder optischen Speicher wie CD-R, DVD, DVD-RAM und vergleichbare Formate gemacht.

Solche Speichermedien unterscheiden sich von mechanischen Festplatten und Flash-Speichern dadurch, dass die Steuerungs-Hardware nicht an das jeweilige Medium gebunden ist. Im Defektsfall eines Laufwerkes kann so der Datenträger entnommen und durch ein anderes, funktionstüchtiges Laufwerk ausgelesen werden.

Mit der Zunahme günstiger Breitband-Internetverbindungen gewinnen Netzwerk- und Online-Datensicherungen auf externen Servern mehr Bedeutung. Allerdings eignen sich externe Dienste nicht als einziger Sicherungsort, da diese technisch nicht vom Endbenutzer kontrollierbar sind. Dementsprechend sind technische Störungen unvorhersehbar.

Im Privatbereich werden auch weitere Sicherungsmedien eingesetzt (siehe Sonderfall Privatnutzer).

Echtzeitanwendungen

Datenbanken müssen in einem konsistenten Zustand gesichert werden (Datenkonsistenz, siehe auch Datenbankarchivierung). Dies kann durch ein {{#invoke:Vorlage:lang|flat}} erreicht werden, bei dem die Datenbank heruntergefahren wird, dann ein Datenexport durchgeführt und anschließend die Datenbank wieder hochgefahren wird. Im Gegensatz zum {{#invoke:Vorlage:lang|flat}} wird die Datenbank vom Produktivnetz (also z. B. dem Internet oder Intranet) getrennt und dadurch der Betrieb unterbrochen.

Hot Backup

Ein Hot Backup (engl. heiße Sicherung) ist eine Sicherung eines Systems (beispielsweise einer Datenbank), die während des laufenden Betriebs dieses Systems erstellt wird. Dieses Verfahren wird auch Online Backup genannt. Meistens muss das System diese Sicherungsmethode unterstützen, da sonst eine Sicherung aufgrund der aktiven Nutzung Inkonsistenzen aufweisen kann. Durch ein Hot Backup kann eine Sicherung möglichst aktuell gehalten werden – im Idealfall ist sie auf dem gleichen Stand wie das Live-System. Vorteil dieser Methode ist das Vorhalten eines aktuellen „Ersatz-Datenbestandes“, der im Fall eines Systemabsturzes sofort einsatzbereit ist. Ein Nachteil ist, dass Fehler in einem Datensatz sofort auf die Sicherung übertragen werden. Ein Kompromiss ist der Einbau eines kurzen zeitlichen Versatzes, sodass die Sicherung von Fehlern weniger häufig vorkommt, bei einem Ausfall des Systems aber nur wenige Daten verloren gehen.

Cold Backup

Ein Cold Backup (engl. kalte Sicherung) ist eine Sicherung eines Echtzeit-Systems, die erstellt wird, während das System nicht aktiv ist. Dadurch wird erreicht, dass die Daten in einem konsistenten Zustand gesichert sind. Da das System während der Sicherung nicht verfügbar ist, sind Cold Backups für hochverfügbare Dienste ungeeignet. Dieses Verfahren wird auch Offline Backup genannt.

Ein bei Oracle-Datenbanken verbreitetes Verfahren ist, die Datenbank bei Beginn der Sicherung in den Datenspeicherungsmodus zu versetzen und danach wieder in den Produktionsmodus.

Verschiedene Hersteller von Datensicherungsprogrammen und andere Hersteller bieten Online-Integrationen (Integrationsagent) und Zusatzprodukte wie den Open File Manager von St. Bernhard an.